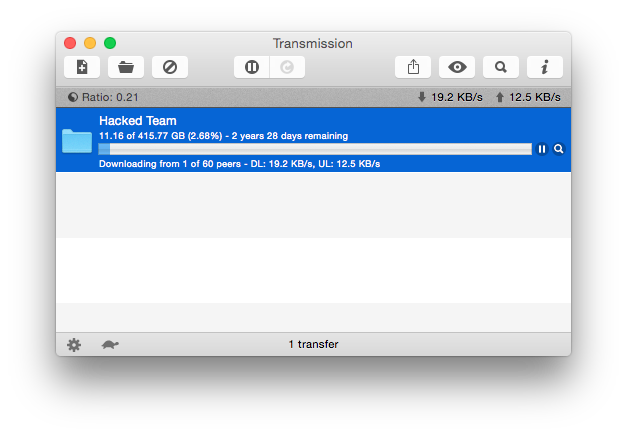

금번 Hacking Team 사건 5163부대 관련 스샷

약 이틀 전 즈음부터 전세계적으로 발칵 뒤집어진 이탈리아 소재 'Hacking Team'이라는 사업체(?) 해킹 사건과 관련된 포스팅입니다.

이미 주요 언론을 통해 보도된 사건이니 그냥 대놓고 다뤄보도록 하겠습니다.

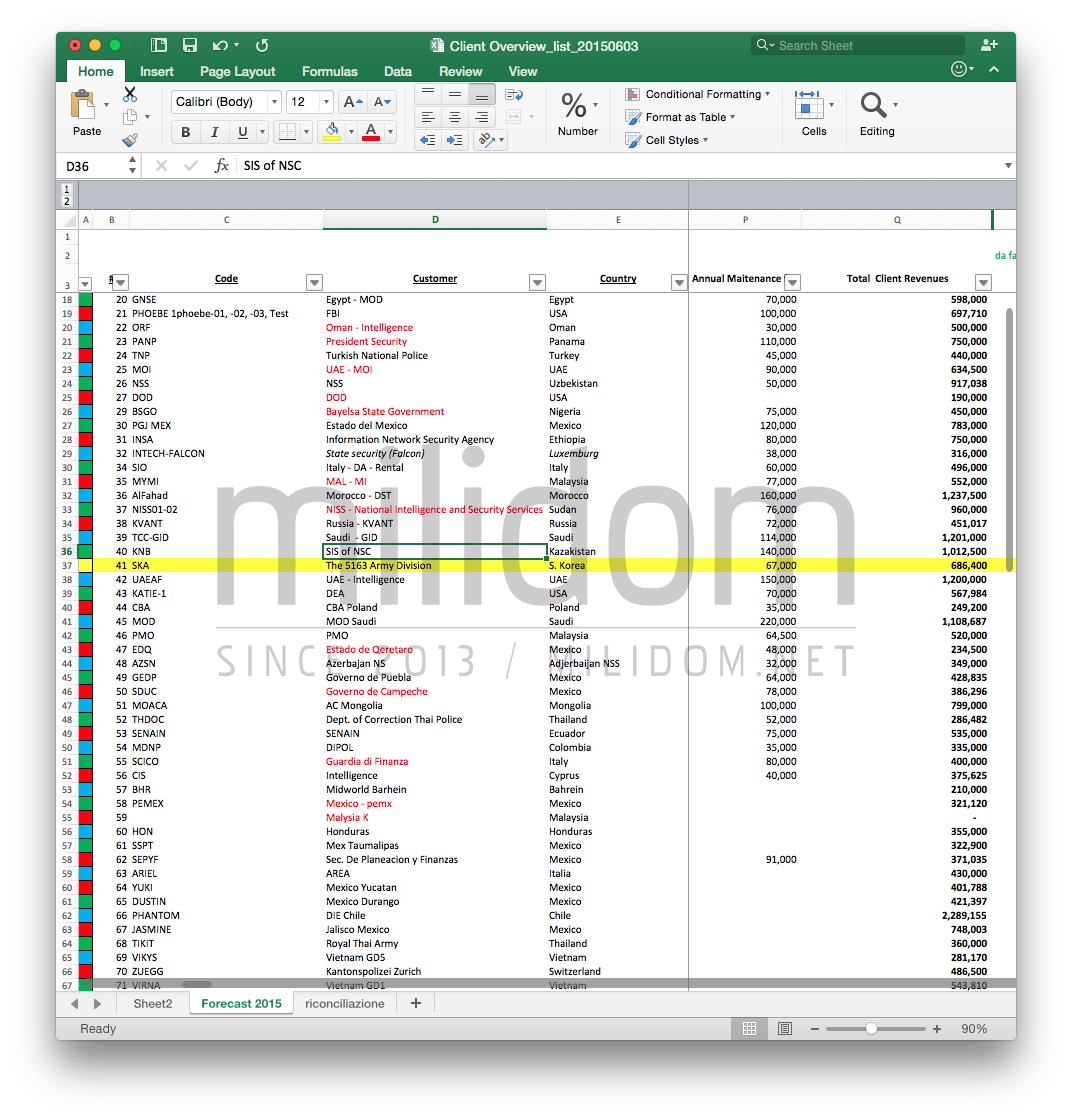

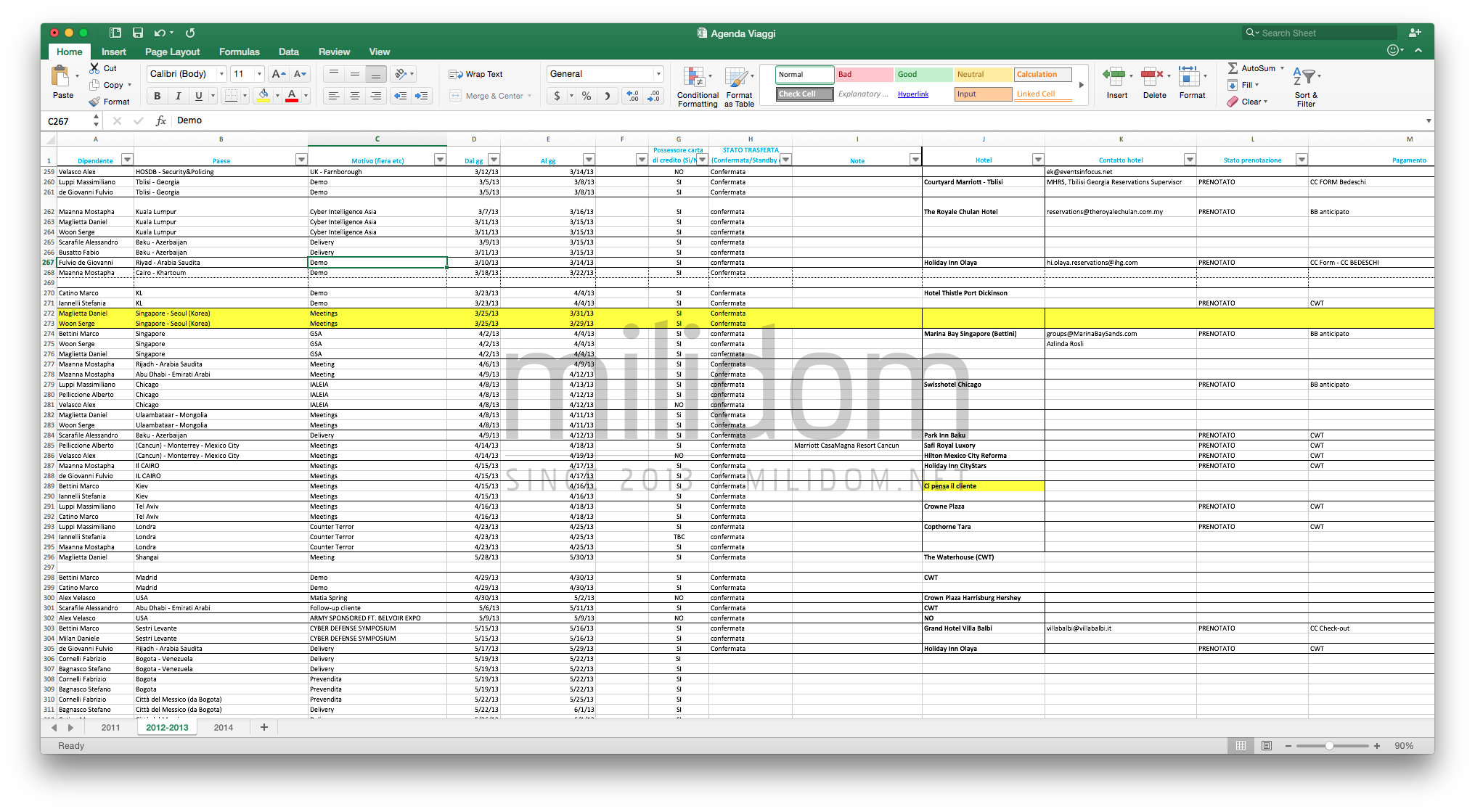

빠른 시드 유지하신 분들은 많이들 구경해보셨을텐데, 일단 다른 부분은 제껴두고 국내 모 기관과 연관된 내용만 일부 발췌해서 올려둡니다.

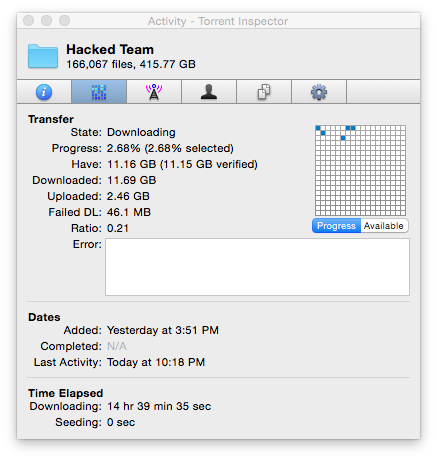

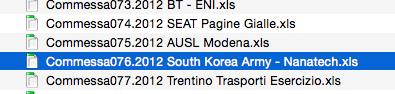

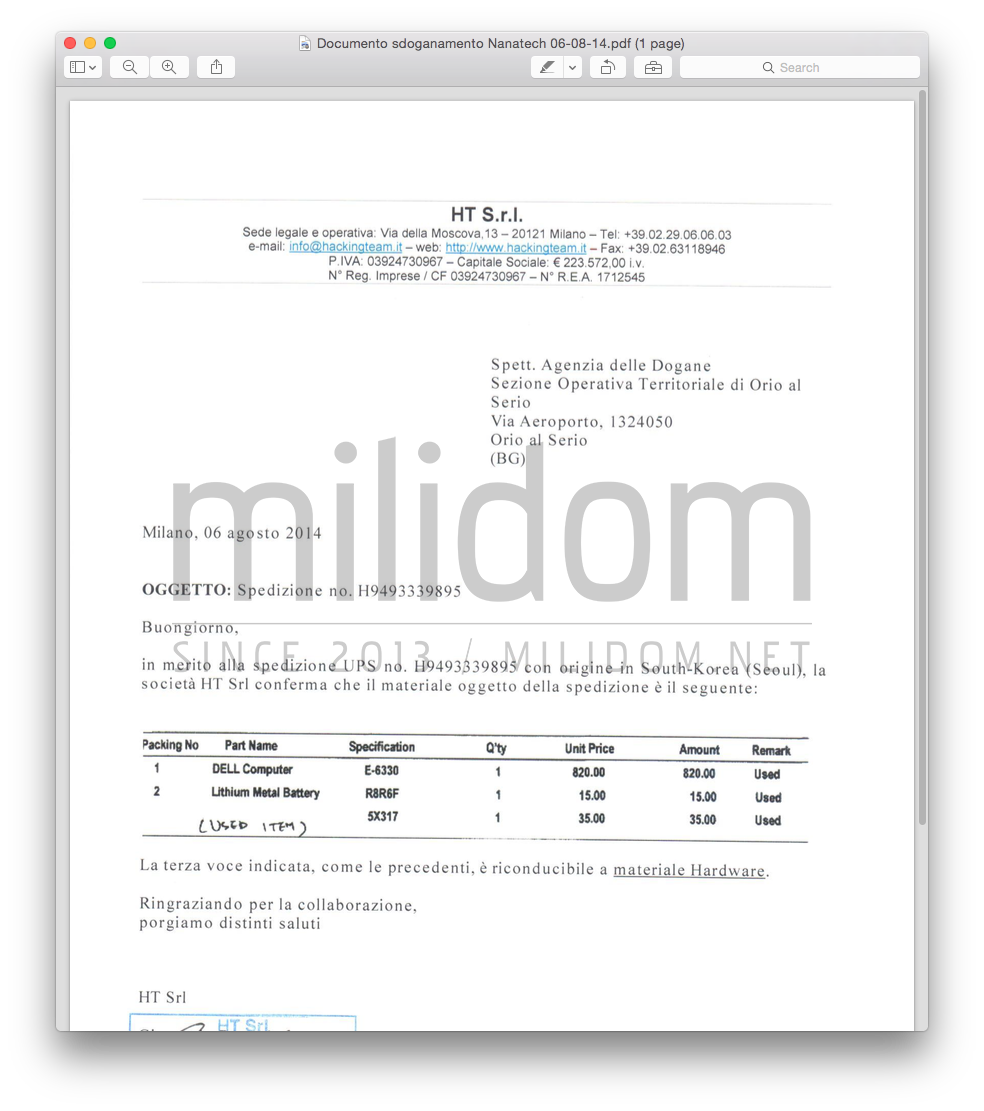

나나테크라는 회사가 있나 찾아보니 바로 나오네요. 근데 공식 홈페이지는 폐쇄상태(...)입니다. 뭐 군/정보 계열에서 위장기업 운영하는게 하루이틀도 아니다보니 이젠 그러려니 해야...

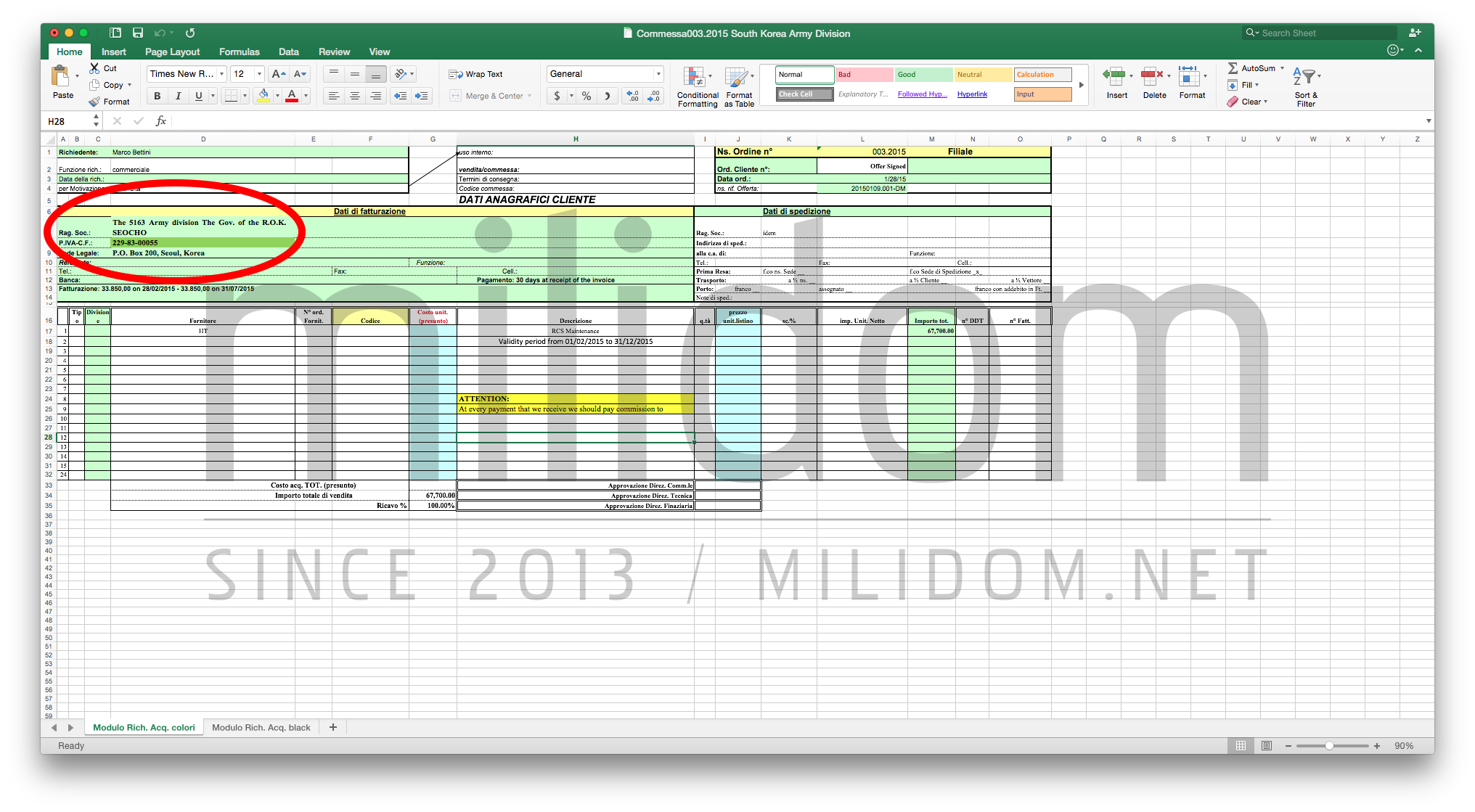

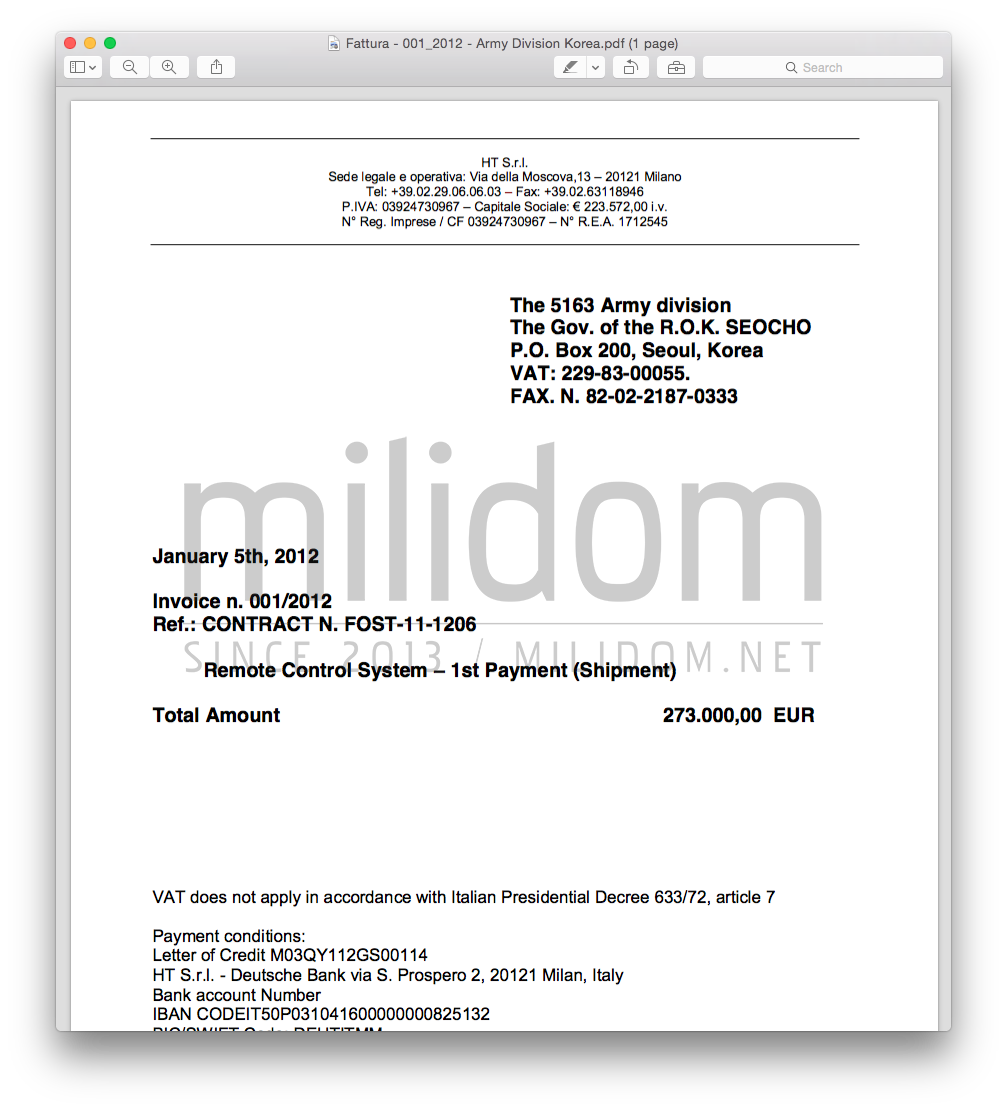

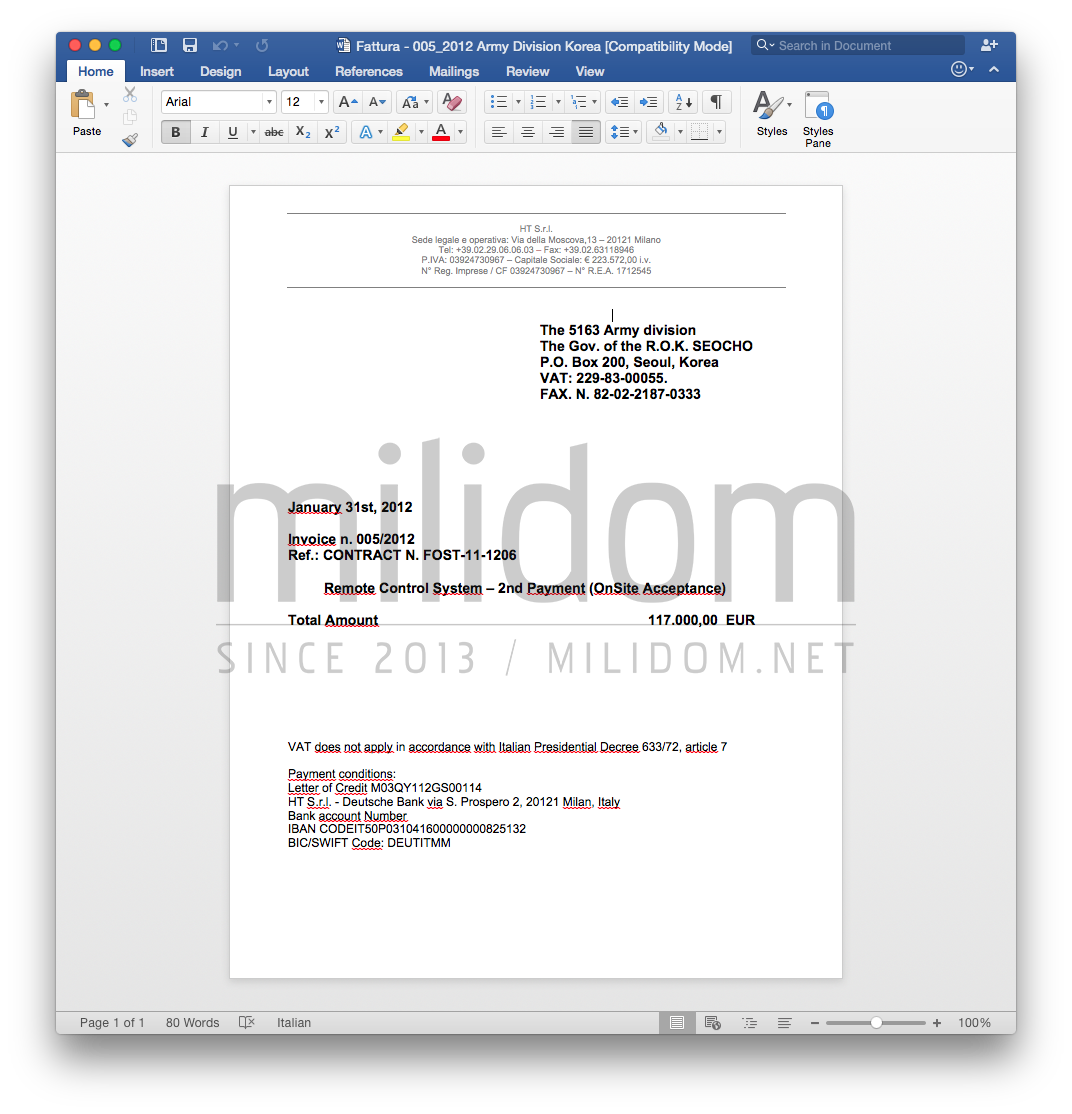

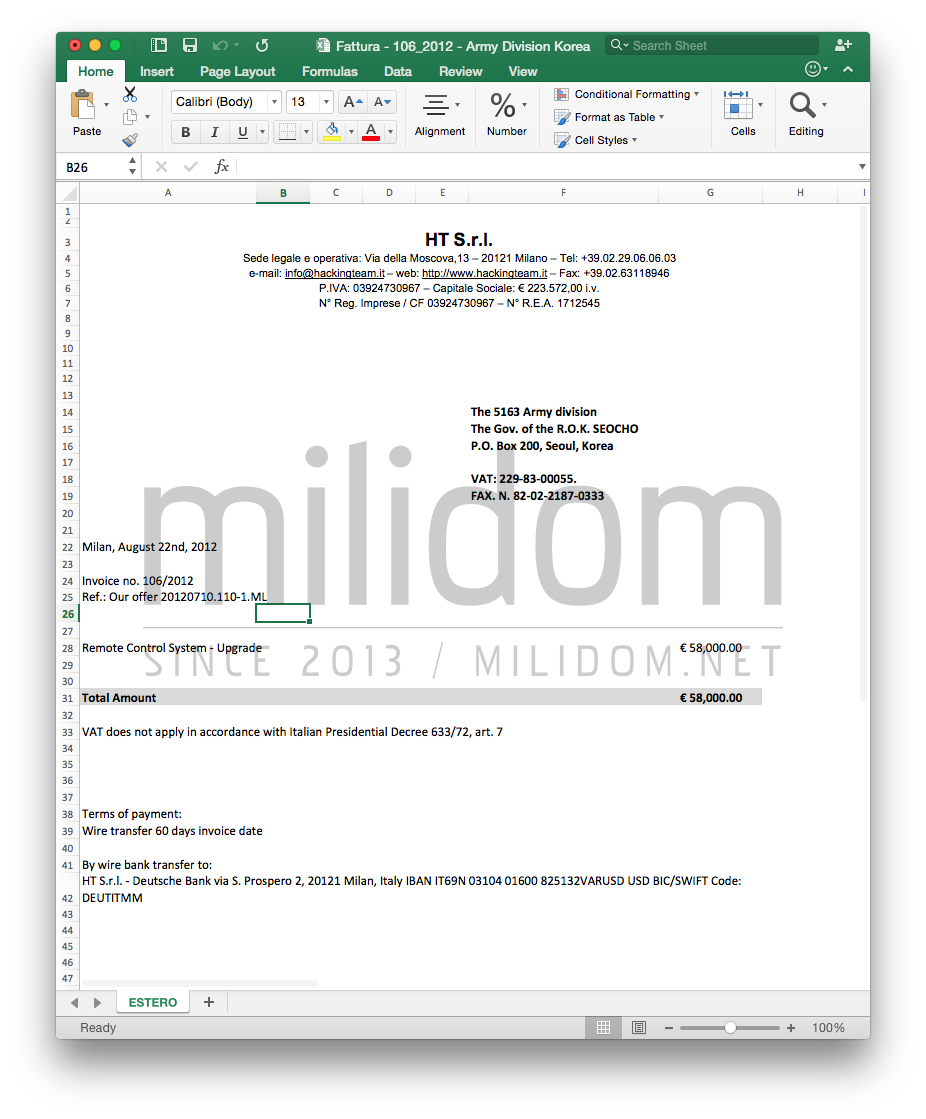

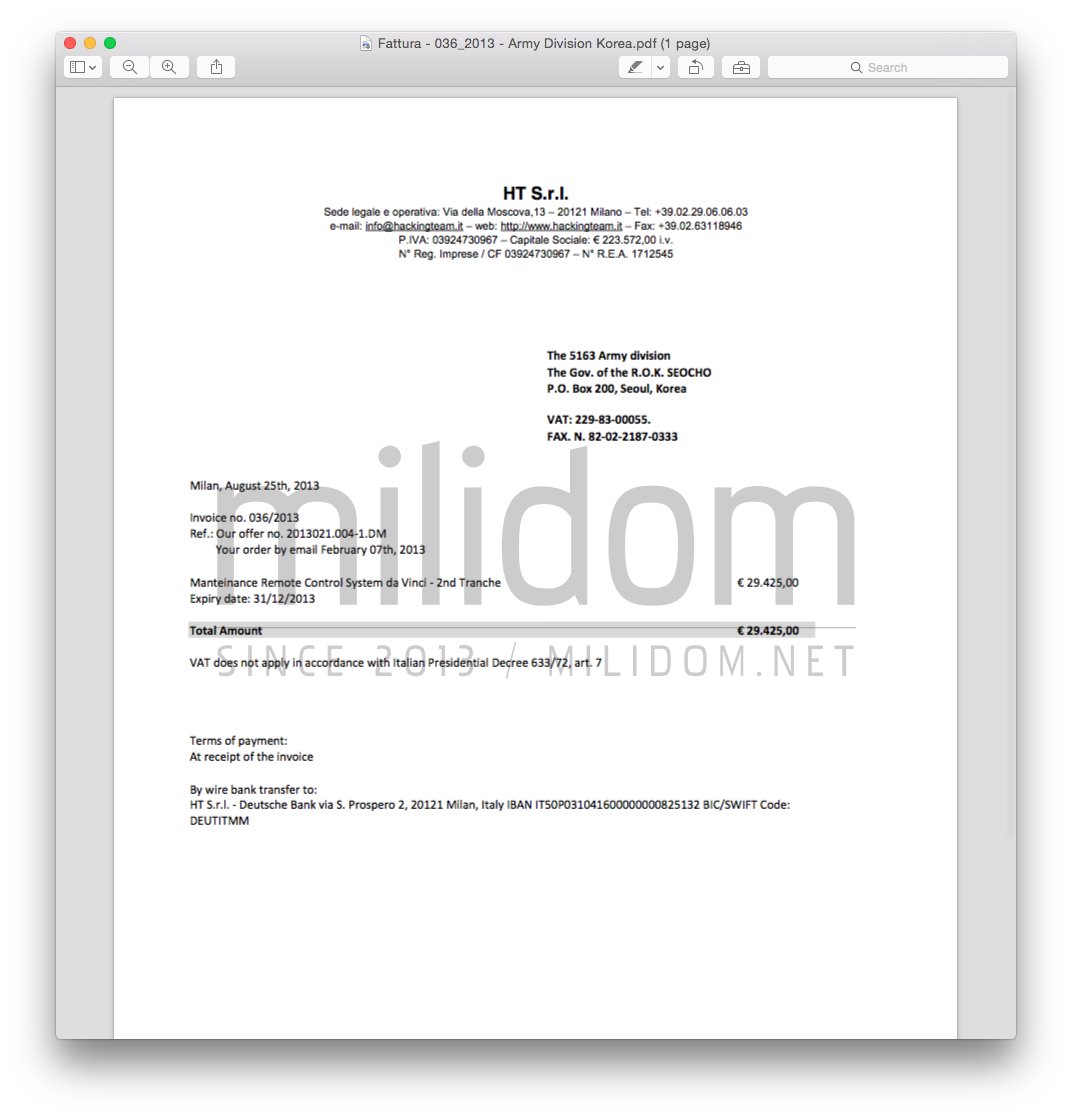

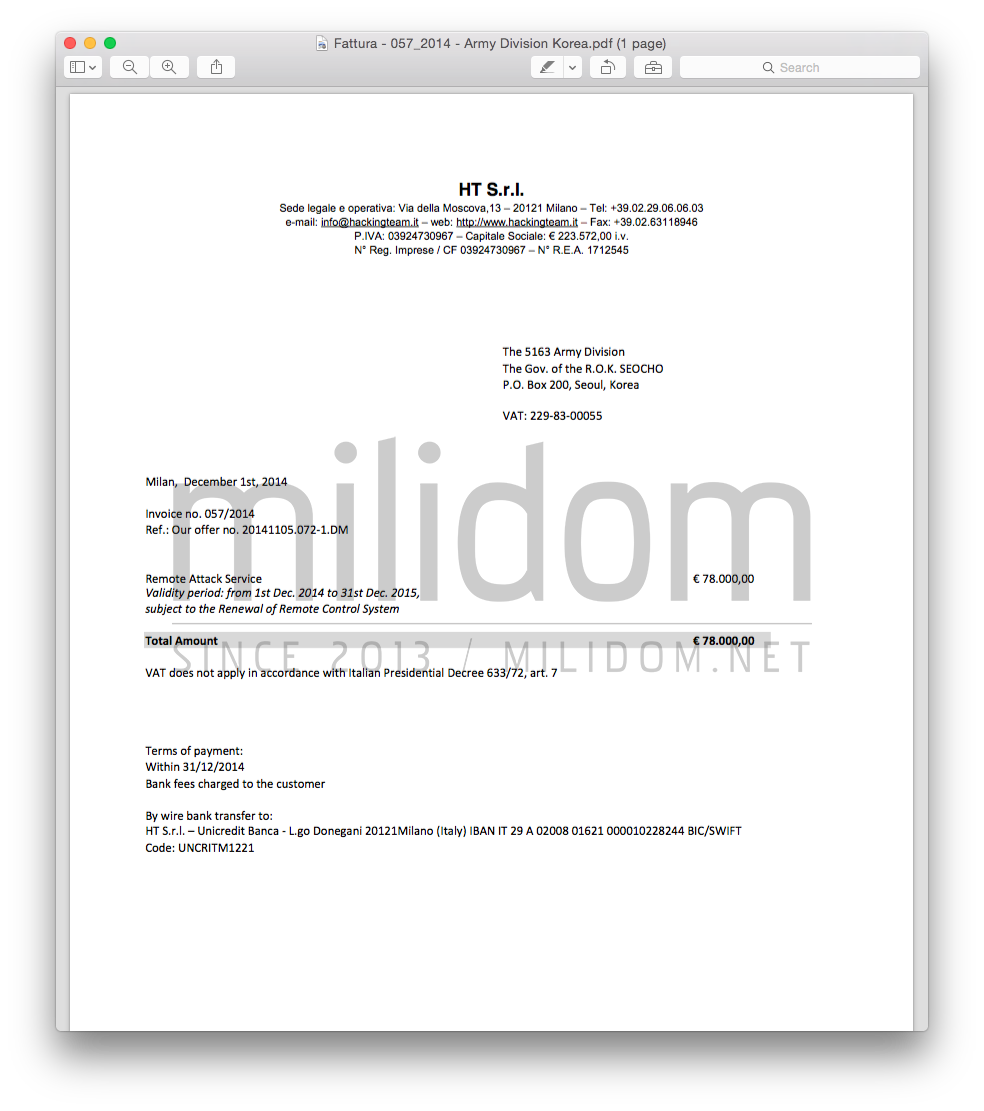

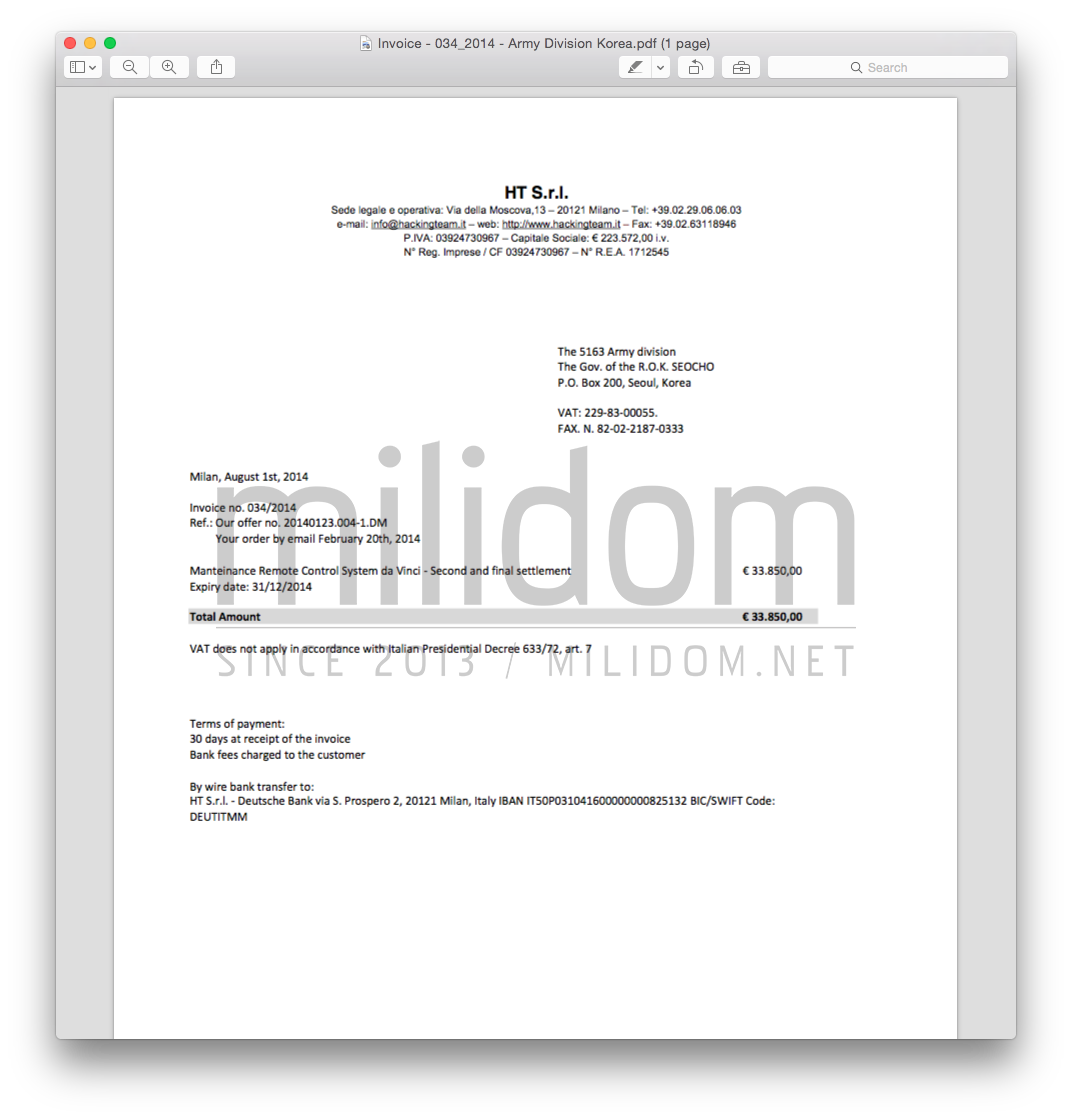

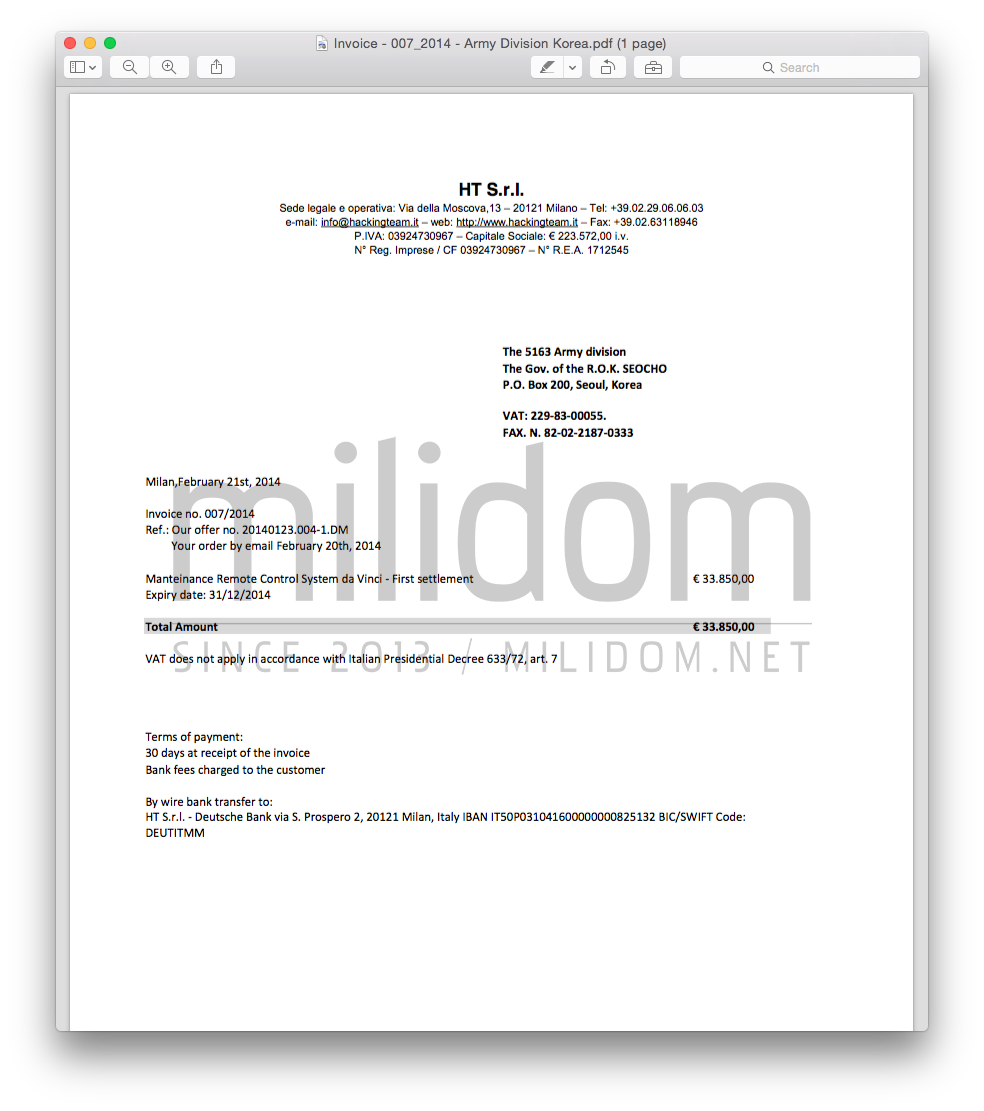

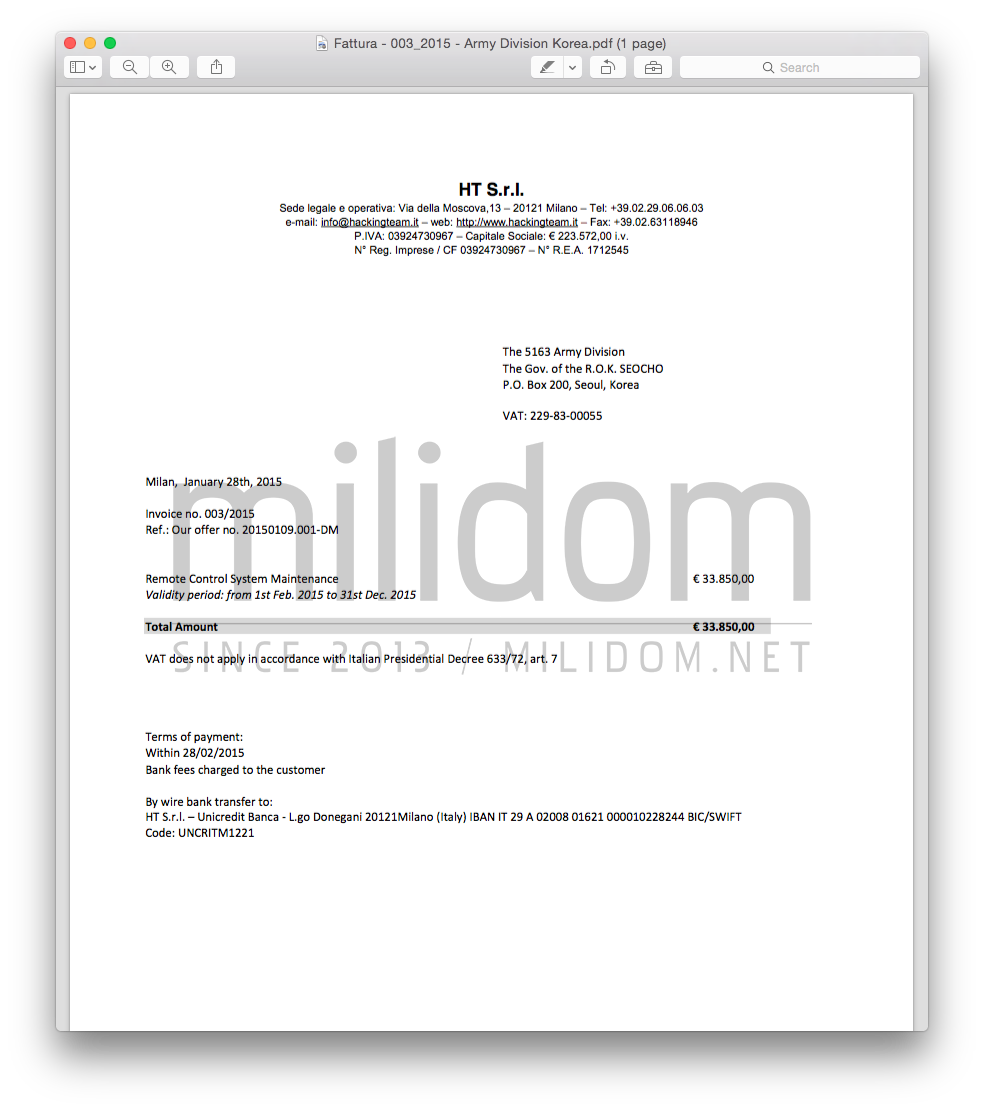

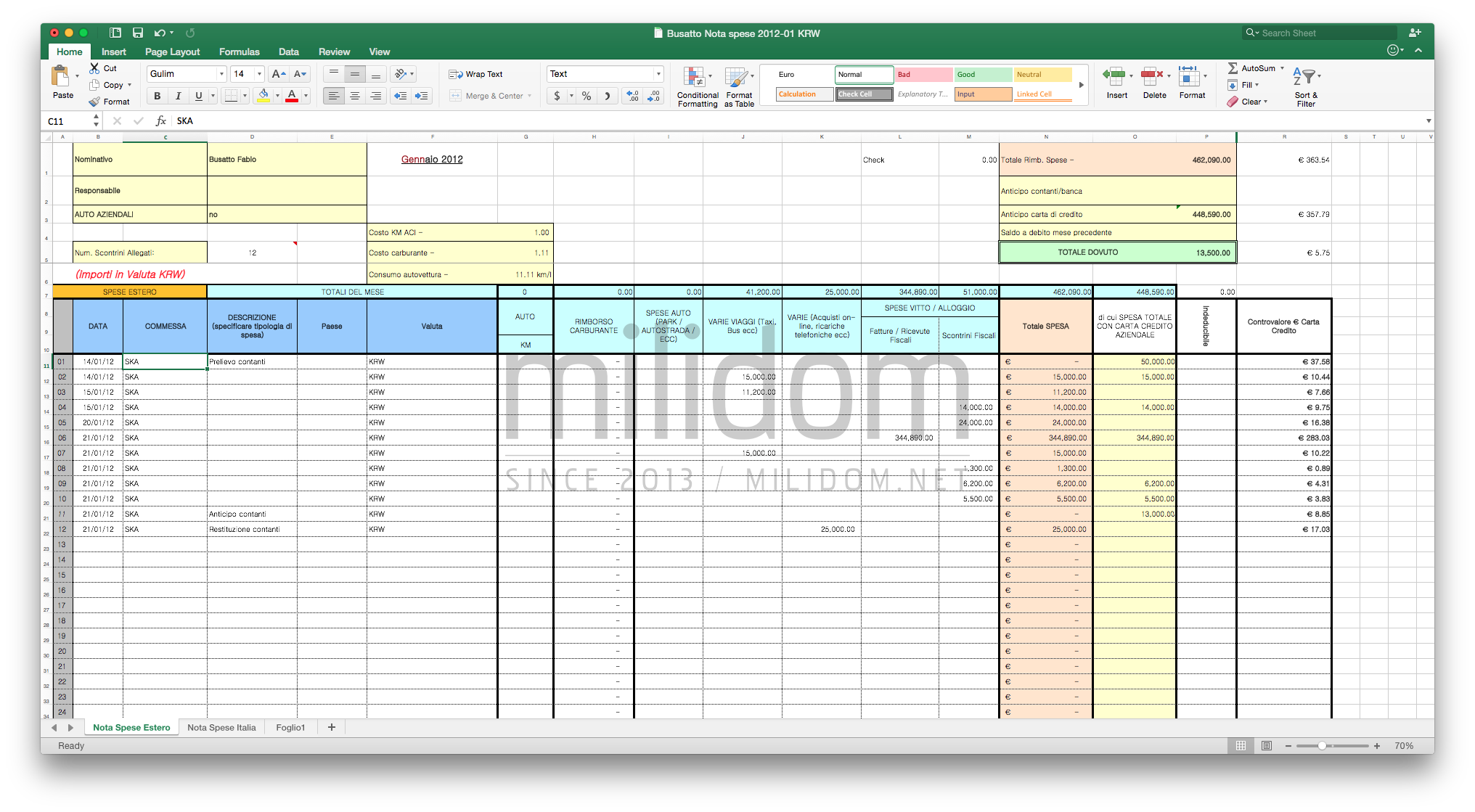

거래는 2012년부터 진행되었던 것으로 보이네요. 과연 뭘 샀을까 보니...

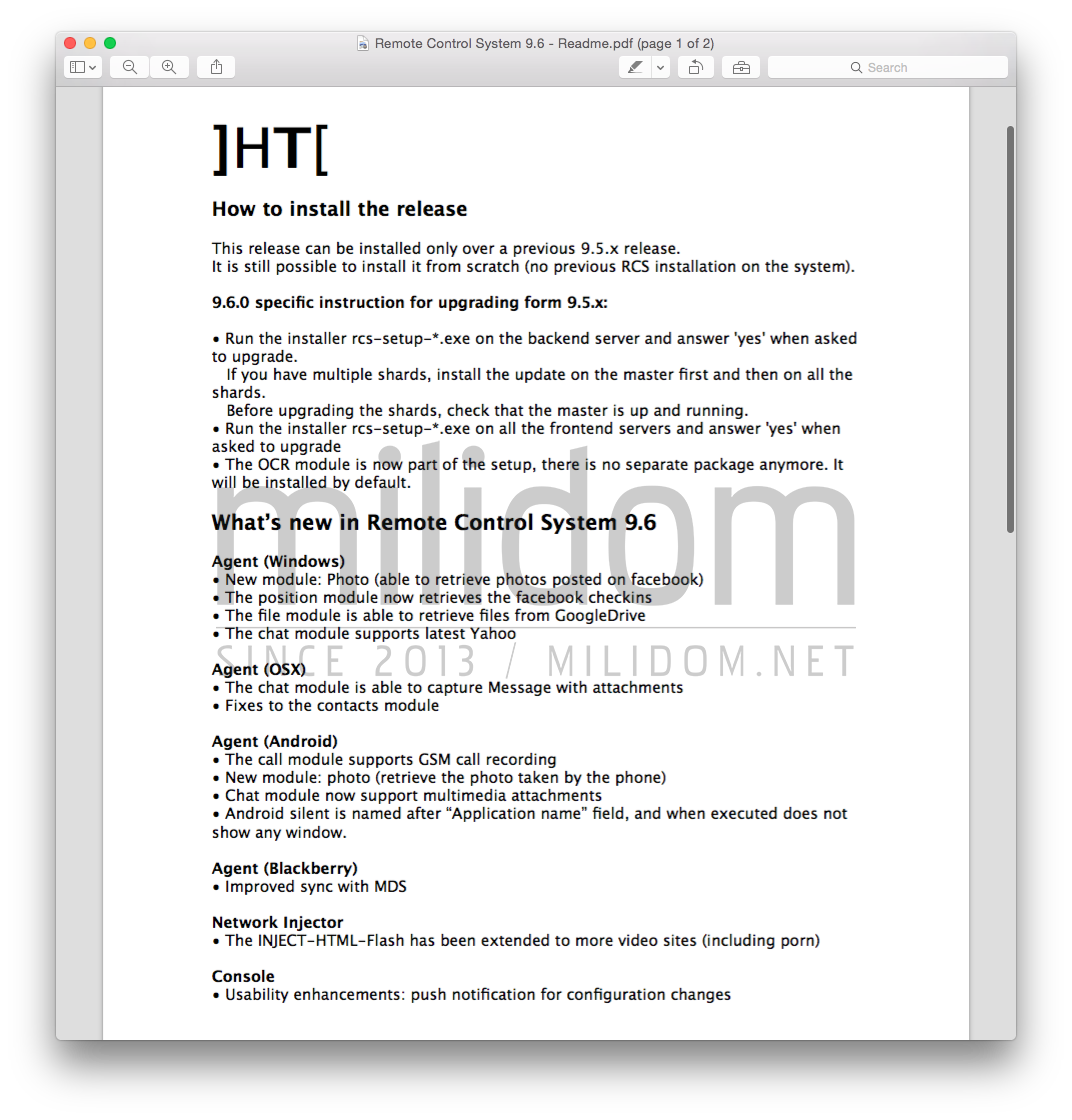

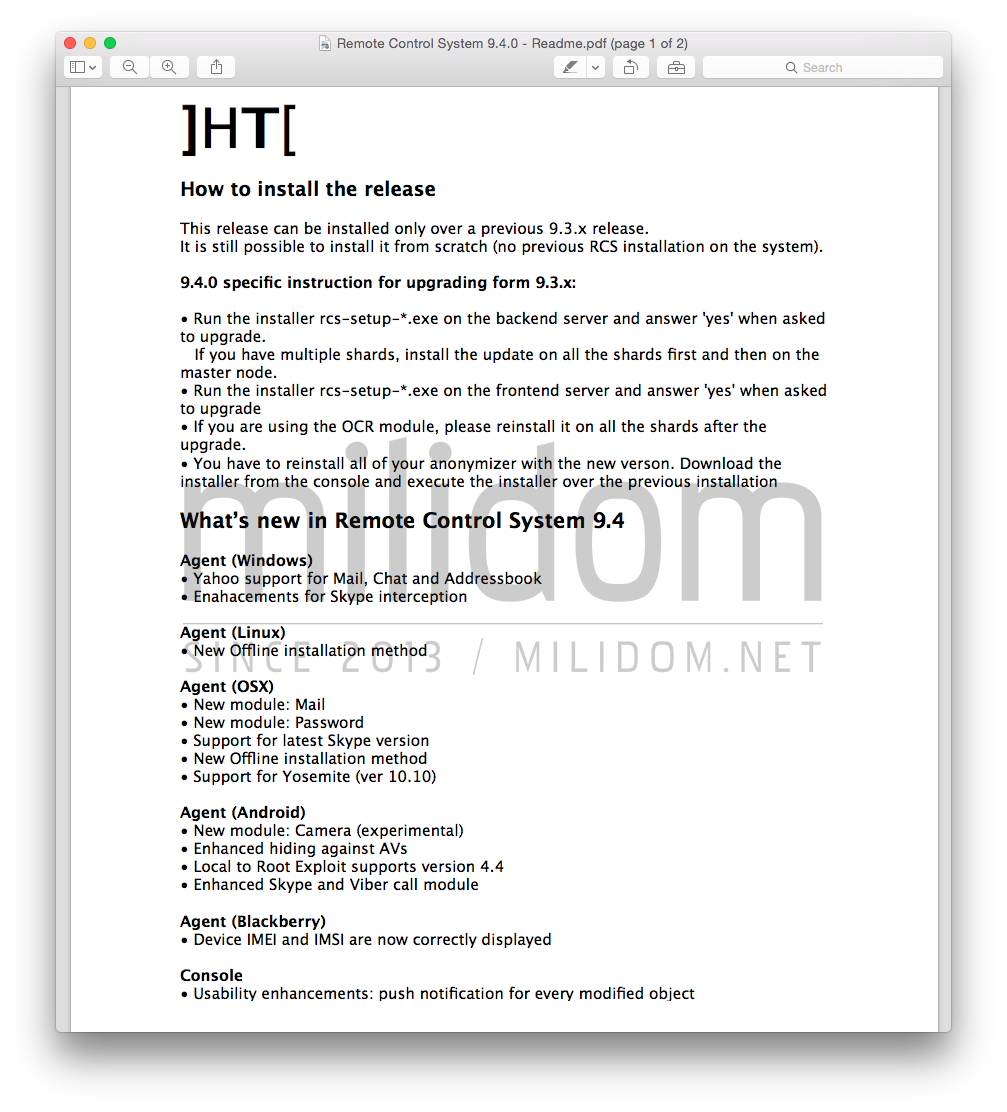

Remote Control System이라는 솔루션 보수 내역들, 그 이외에도 정확한 이유는 알 수 없지만 델 PC 1기와 UPS 등을 국제우편으로 거래한 내용이 남아있네요.

한국 정부를 상대로 세일즈를 담당하던 직원의 이력서가 올라와있는데, 뭐 내용은 보시다시피 크래커 보안전문가입니다. SQL 인젝션 ㅋㅋㅋㅋ

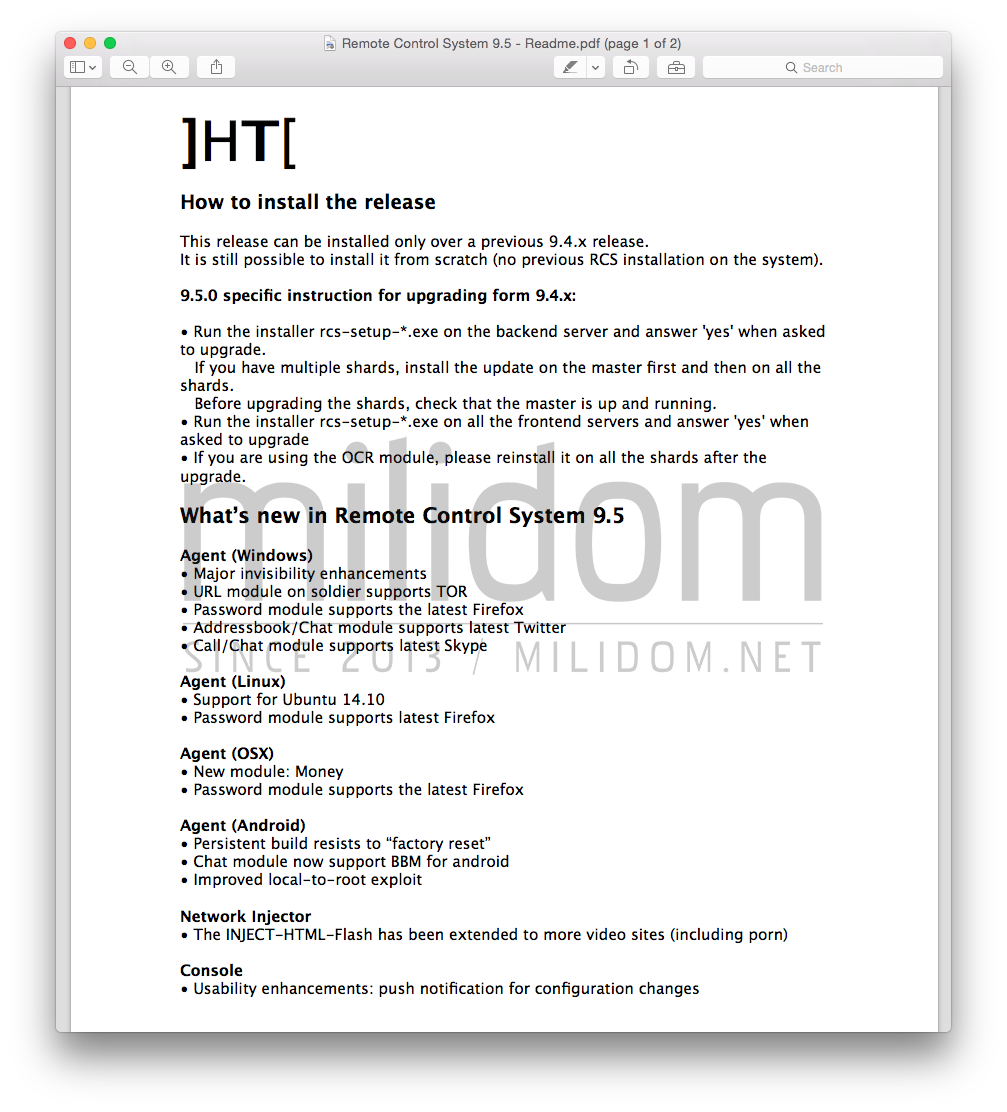

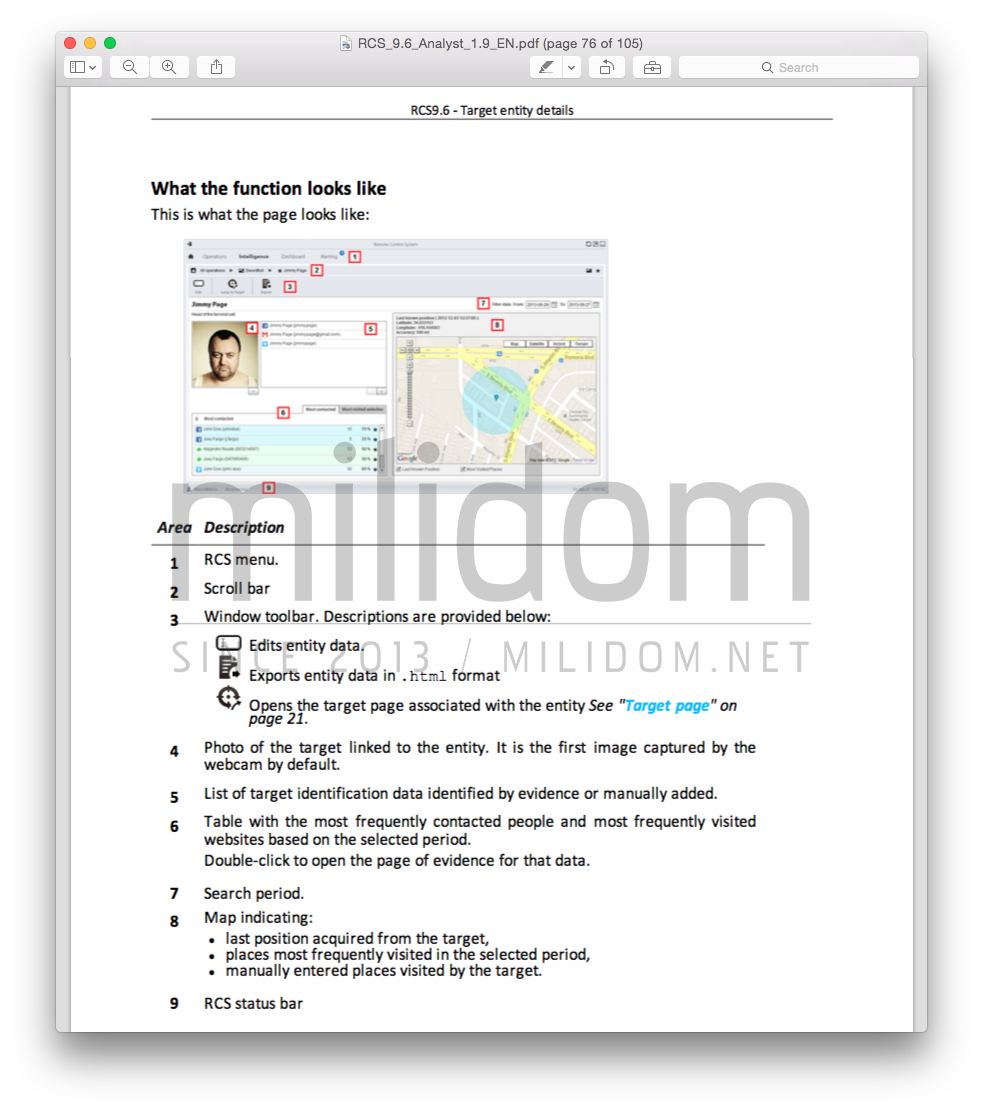

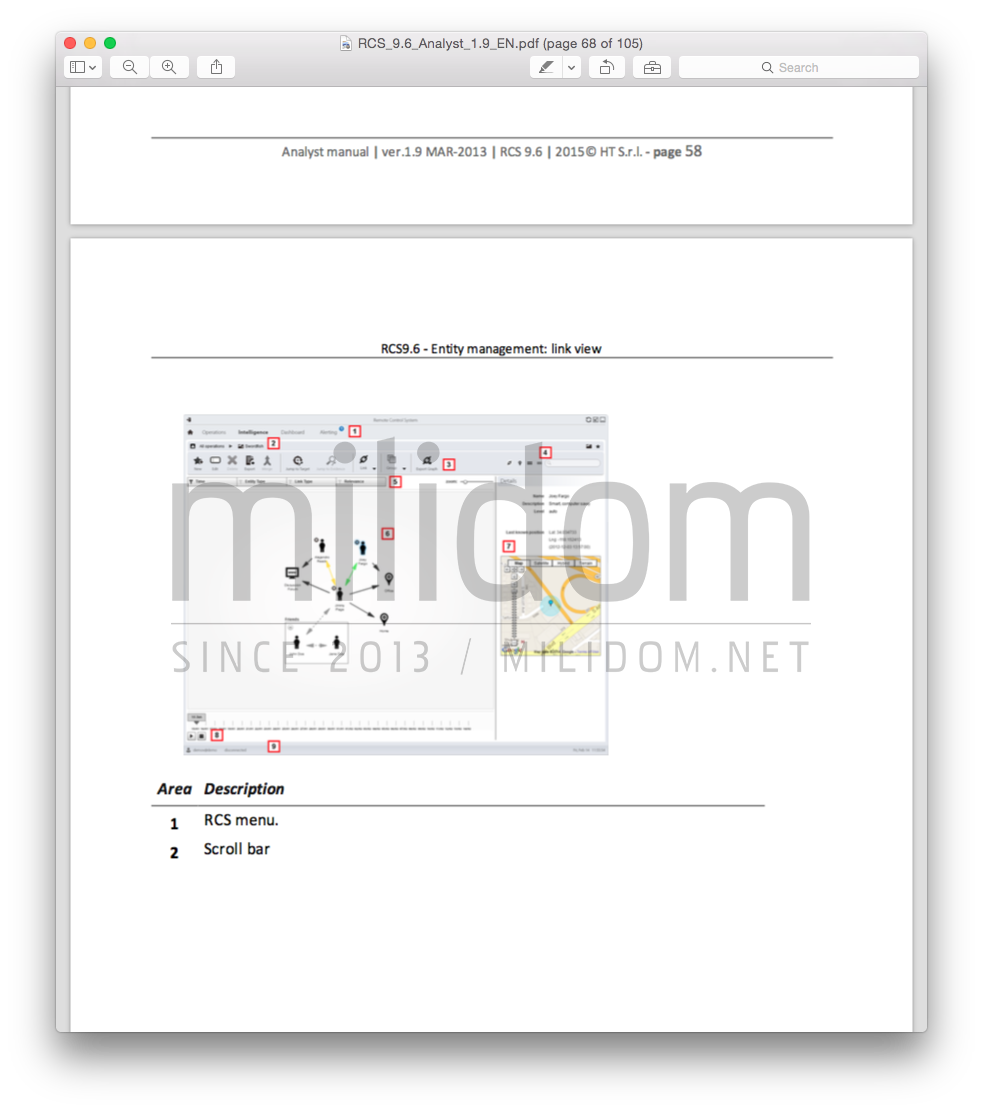

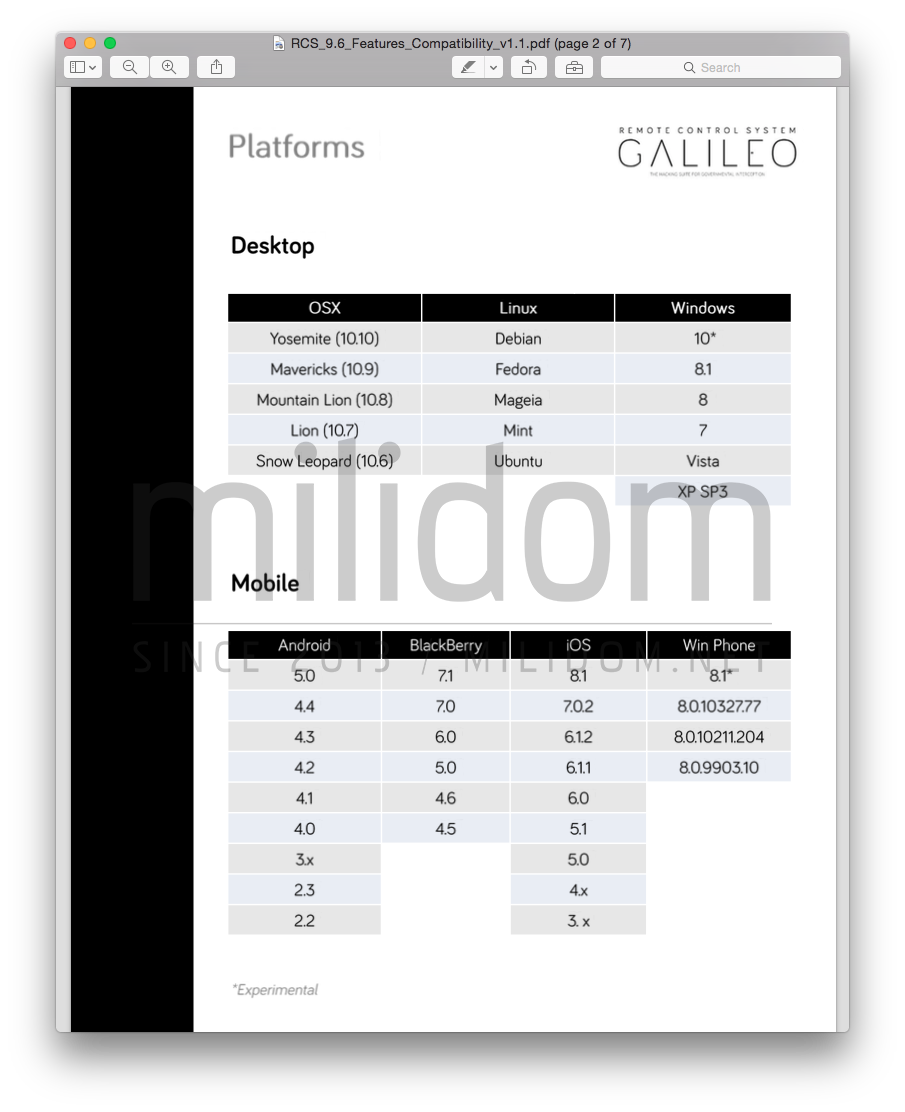

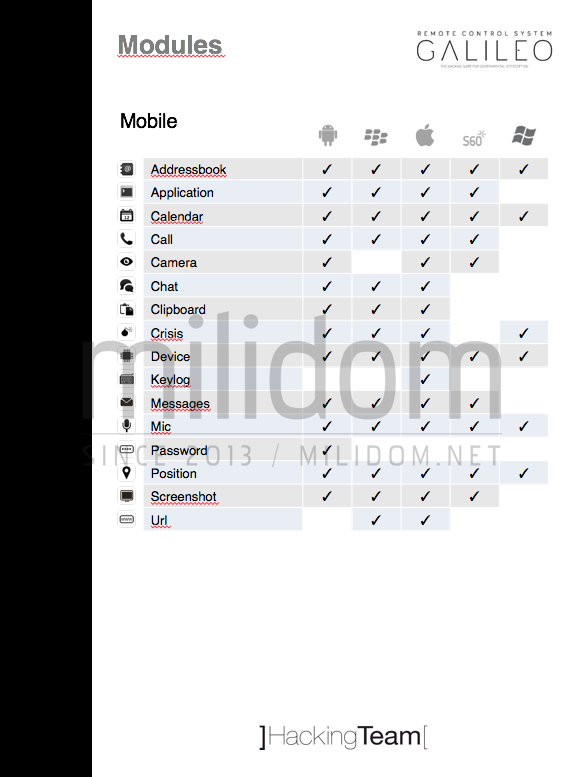

자 그러면 다시 본론으로 돌아와서, Remote Control System라는 물건이 도대체 뭔지 살펴보도록 합니다.

말 그대로 PC/모바일 등을 상대로 한 악성코드, 도/감청 프로그램입니다.

작동방식은 다음 영상을 참조하시면 이해가 쉬우실듯.

https://www.youtube.com/watch?v=P3dN-GKTvsc

https://www.youtube.com/watch?v=2V6JdJ0aYXA

https://www.youtube.com/watch?v=fCZlGT7aiSE

https://www.youtube.com/watch?v=luBumff-Uj8

https://www.youtube.com/watch?v=SRt5LlqD6G4

https://www.youtube.com/watch?v=sk21JWOE_08

https://www.youtube.com/watch?v=KAsv8AfvDxY

-----

이틀 넘게 돌린 시드 확인중인데, 제대로 털린 것 같습니다.

* 덧: 그냥 PC나 스마트폰은 속 편하게 쓰세요. 여러분의 모든 기기에 남아있는 정보와, 기기에 달린 카메라, 마이크 모두 이미 다 공공재입니다.

* 덧2: 이 사건과 관련된 포스팅이 있네요. 이 글이 보다 더 이해하시기가 쉬울수도... (http://misfits.kr/9337)

해당링크속의 글의 결론이 .. 이번프로그램의 내용이 어떤방식인가..사용한기관이 누구인가는 이해하기는 쉬워도

난데없이....북한발 원격조종 농협해킹의 전말이 국정원이엿다라는 결론을 내는것을보면

그분의결론는 동의하기가 어려운....좀 한심한 논지구조네요.

코드 분석결과로 북한이라는결론을 내었는데....북한 발 해킹은

다른 해외의 미국에서도 정보기관이나 보안업체들도 인정하는 바가 있기도하죠.

하지만 저렇게 저분처럼 여전히 북한해킹이 아니라는 주장을보면

저분이 운영하는 사이트에 횡횡하는 천안함음모론이 떠오르는것은 저만이 아닐겁니다.

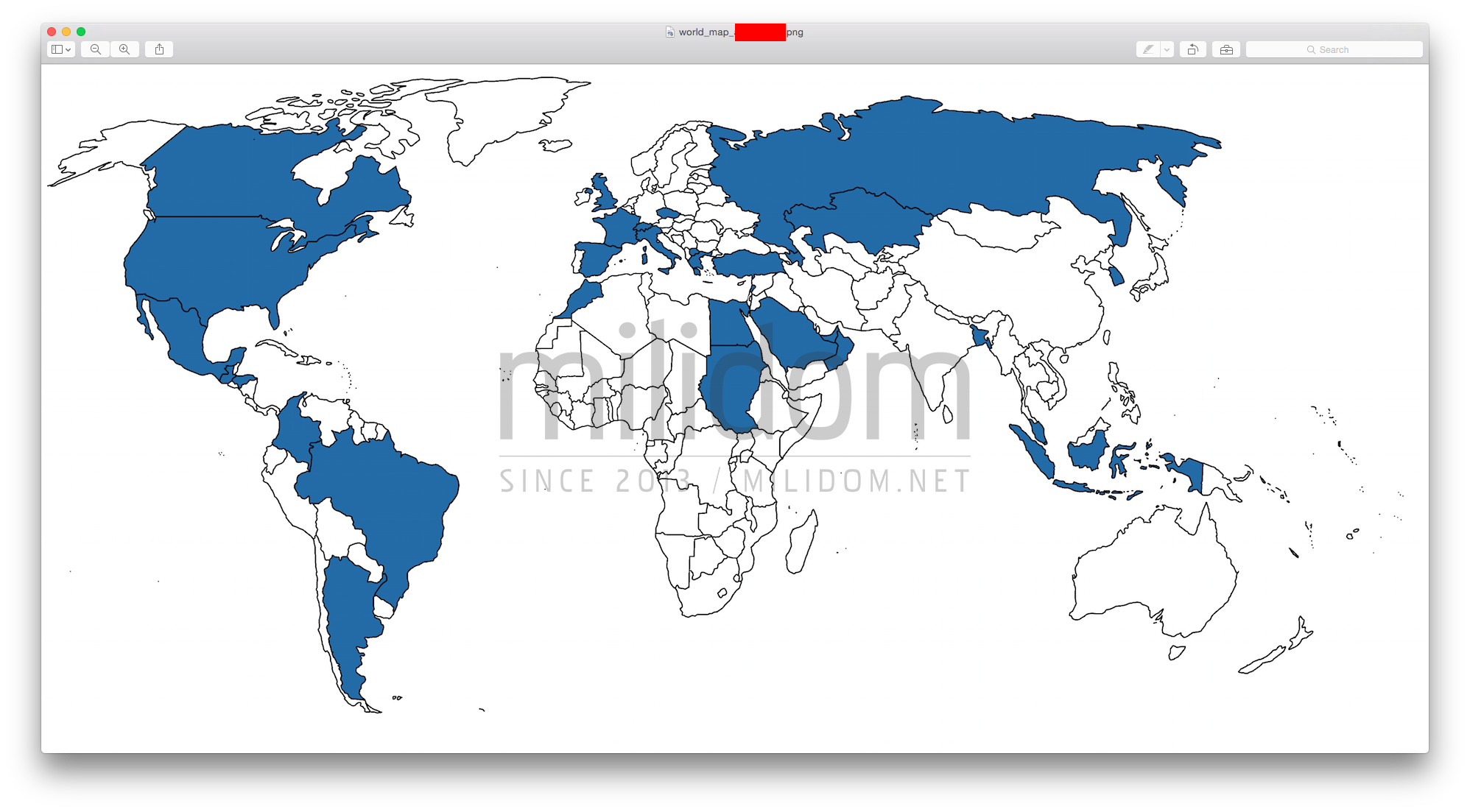

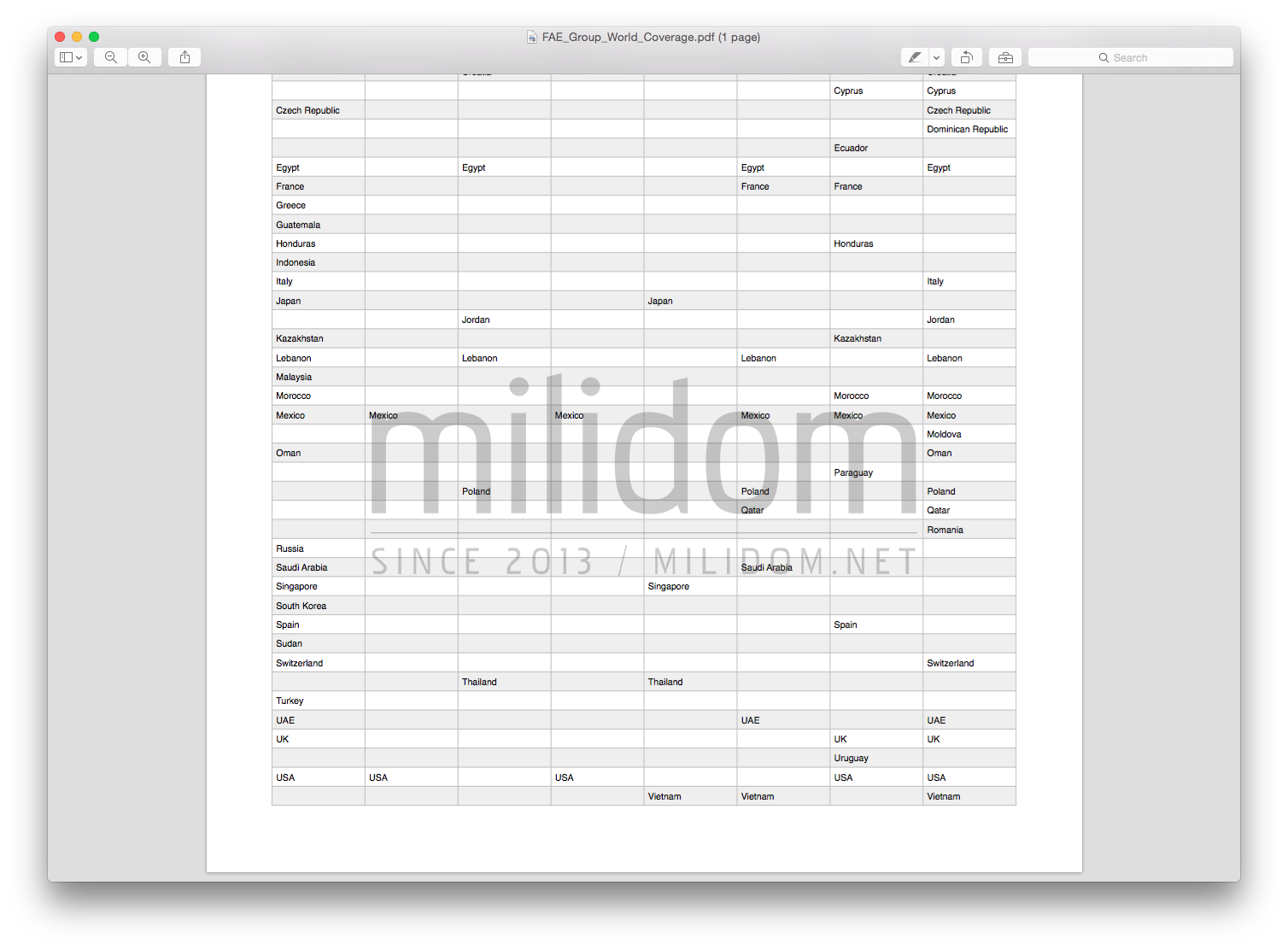

덧 다른 해외의정보기관에도 해당 프로그램을 구입한 내용이 알려졌죠.

국정원만 털린게 아니죠.

범죄수사를 위해 합법적이고 신뢰할수 있게끔 인터넷업체 관련 감청 기술장비의무화법률이 법제화를 통해서

합법적으로 허용되어야할문제인것같네요.

<- 이건 어떤 링크 말씀이신지?

이해를 돕기위한 댓글해설이라고할까요?!

단지 특정 단체/개인이 이미 시장에 나와있는 솔루션들을 불/합법적으로 이용할 경우 저장된 파일과 실시간 영상/음성 데이터는 충분히 획득 가능하다는 소리입니다.

(특히나 안드로이드/Windows/OS X 기반 하드웨어의 경우)

잘못 눌럿을때 한반 확인 취소 버튼이 없는건가요..

1. 몇일전 국회에서 안철수가 동료 의원(?) 스마트폰 해킹 여부 돌린 프로그램 안랩 V3 로 돌린건가요?

2. (중복되는 것 같습니다만) 이탈리아 업체 해킹프로그램. V3 로도 방어가 되는지요?

그자리에 가보질 않았으니 뭘 어쨌는지 알수가..

하지만 시연을 하려먄 소위 일반인에게 알려진 해킹툴을 해당 휴대폰에 '설치'하는게 가장 쉽습니다.

아니면 관리자 권한을 획득하거나..

그러나 관리자권한이 있다해도 어디에 데이타 보내고 하는 일은 번거로우므로 사전에 프로그램한 툴을 인입시켰다고 보시면 됩니다.

아마도 시연을 위해 핸드폰에 툴을 설치한후, 자 이게.해킹되면 이렇게까지 됩니다...라고 시연한거라 추측 됩니다.

2. v3는 이미 알려진 악성 바이러스나 여러 사이트들을 빌견합니다.

보안업계에서 수동적 방어의 시대는 끝났고, 끝내야 한다는 말이 나오는 이유지요. (물론 그렇다고 해서 수돌적 감지-치료 툴이 일반 사용자에게 쓸모없다는건 아닙니다. 단지 서버관리등 최일선에선 그런 방식으론 막을수 없게되었고, 그런 구조가 점점 일반 계층으로 내려오니 경고하는 거죠)

당연히 팀을 이룬 공격자는 사전에 휴리스틱이라던지 야러 감지-변형 툴을 피해가는 법을 이미 알고 있는 프로들이고 이들에게 v3는 바이러스 막는데 약간의 효용이 있지 각종 툴로 무장한 전문 집단에겐 시간만 주어지면 언제 뚫리냐의 문제입니다.

(간단하게 리눅스 배포판중에도 이런 해킹 목적의 툴로 무장한 배포판이 존재핳정도죠. 실제 사용법도 우리나라에성 윤리의식 발동으로 잘 알려주지 않고 있지만 번역기만 돌려도 외국사이트 보며 충분히 배울수 있습니다.까페등에가면 구석탱이에서 이거 깐 노트북들고 남의 와이파이 가지고 연습 (?)하는 진상들을 쉽게 볼수 있습니다. 페북에도 이런 해킹 관련 모임이 존재하고, 각종 시험문제 논의도 하죠)

따라서 해킹 팀이 존재하는한, 이쪽도 해킹팀을 막기위한 팀이 존재해야 합니다.

따라서 굳이 방어란걸 하고 싶다면, 삼성 휴대폰의 경우 knox를 사용하시길 권장합니다.

knox에 돌릴 프로그램이 많진 않지만, 국가급 팀이 아닌이상 knox는 접근조차 어려울 정도로 차단된 환경을 제공합니다.

친절한 설명 감사합니다. 완벽하게 네트웍으로부터 물리적으로 차단된 장비(이를테면 군/경용 노트북들의 경우 아예 물리적으로 무선랜카드/유선랜포트를 제거한다던가)가 아닌 이상, iOS와 같은 샌드박스화된 플랫폼조차(심지어는 그 iOS도 매번 untethered jailbreak 되는 걸 보면 그다...지) 뚫릴 가능성은 얼마든지 존재합니다.

사실 Knox도 이미 수차례 보안 취약점이 발견되어서 패치 등으로 개선된 바 있습니다. 얼마전에 Knox 카운터 우회하는 루팅툴도 나왔었죠? 뭐 어쨌든 상용 솔루션으로는 '상대적으로' 매우 강력한 eFUSE + SELinux 조합 기반인 Knox를 채용한 최근 삼성폰들이 안드로이드 기반에선 그나마 좀 나은 편입니다. 블랙베리도 안드로이드 기반으로 이동한다니 그야말로 안습...

그나저나 저도 전에 국내 커피숍에서 Kali Linux 돌리는 진상을 본 적이 있는데... 요새도 있나보네요? ㅡㅡ;

로그인

로그인

로그인

로그인

로그인